在分布式系统中,Java单点登录(SSO)是解决用户身份认证痛点的关键技术。随着企业应用系统的不断扩展,用户需要在多个独立系统间频繁切换的场景日益增多。传统的独立登录方式不仅降低了工作效率,也带来了安全隐患。本文将深入解析Java单点登录实现原理与最佳实践,帮助开发人员构建安全、高效的统一认证体系。

单点登录的核心价值在于"一次登录,处处通行"。当用户在一个系统完成认证后,无需在其他关联系统中重复输入凭证。这种机制不仅提升了用户体验,还简化了用户管理流程。从技术角度看,Java单点登录实现原理主要基于令牌(Token)的生成、验证和传递机制,其中涉及的关键技术包括Cookie、Session、JWT以及各种安全协议。

Spring Security单点登录配置全指南

SSO核心组件与认证流程解析

要实现一个健壮的Java单点登录系统,首先需要理解其核心组件。典型的SSO架构包含三个主要部分:认证中心(Identity Provider)、服务提供方(Service Provider)和用户代理(User Agent)。认证流程通常遵循以下步骤:用户首次访问受保护资源时被重定向到认证中心;认证成功后生成安全令牌;该令牌被传递回原始应用进行验证。在这个过程中,Spring Security提供了完善的扩展点来定制各个认证环节。

五步完成Spring Security SSO集成

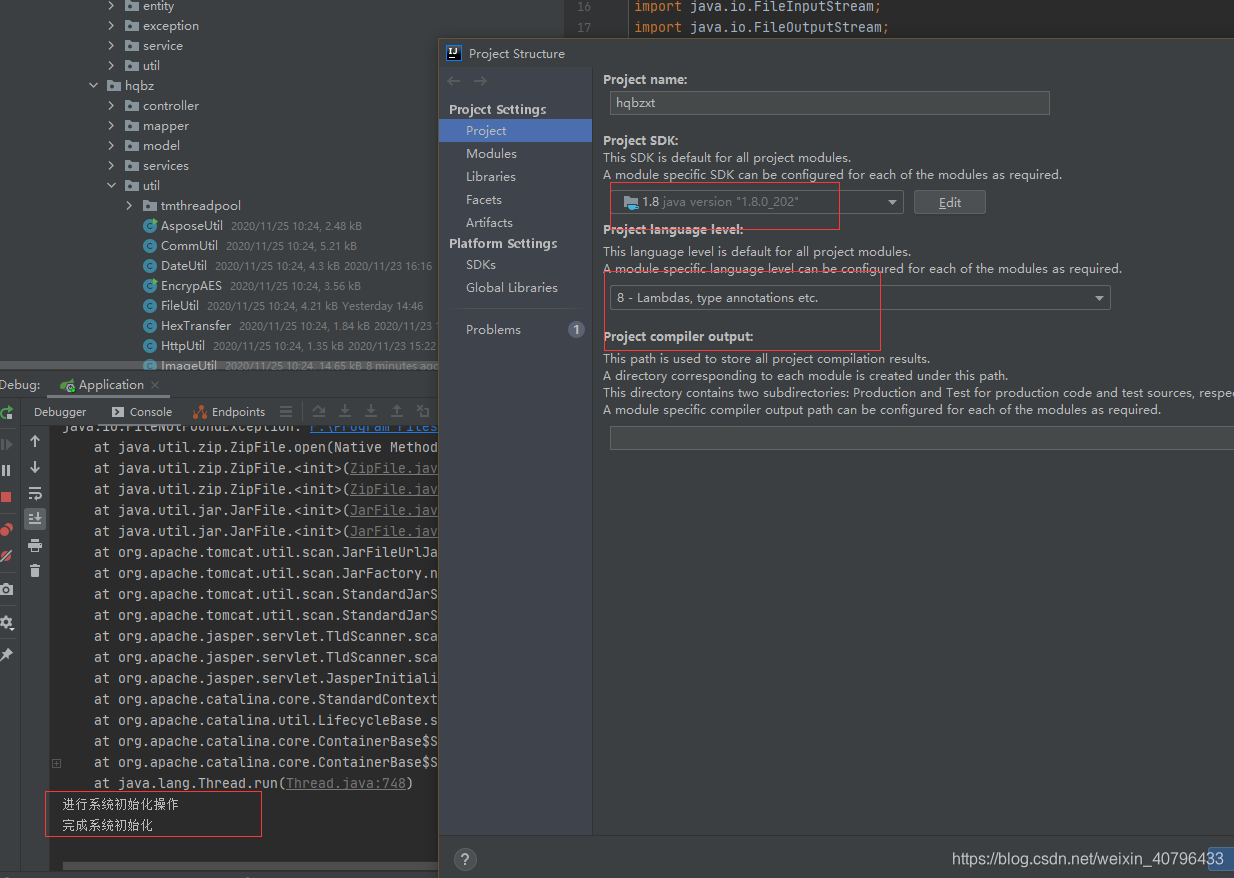

- 配置依赖:在pom.xml中添加spring-security-saml2或spring-security-oauth2-client依赖

- 设置安全配置:扩展WebSecurityConfigurerAdapter,配置SSO相关参数

- 实现用户服务:自定义UserDetailsService加载用户权限信息

- 配置令牌处理:实现JwtDecoder或OAuth2UserService处理返回的令牌

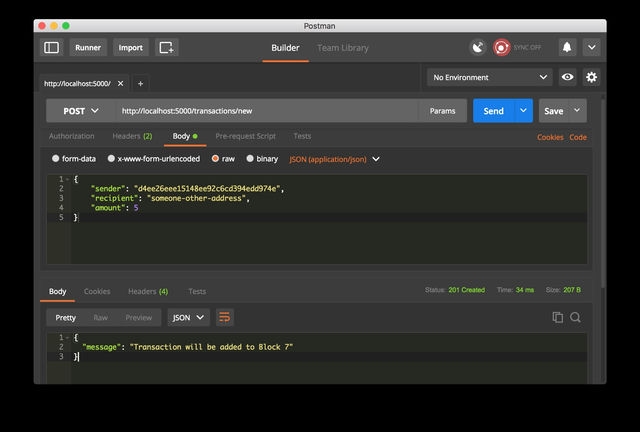

- 测试验证:使用Postman或浏览器测试SSO流程是否正常

对于需要快速实现SSO功能的团队,可以考虑使用Spring Security与OAuth2的集成方案。这种方式不仅支持标准的授权码模式,还能轻松实现与第三方认证服务的对接。值得注意的是,在2023年Java单点登录最新方案中,基于OIDC(OpenID Connect)的解决方案正逐渐成为行业标准,它结合了OAuth2的授权能力和JWT的轻量级特性。

解决Java SSO实现中的三大典型问题

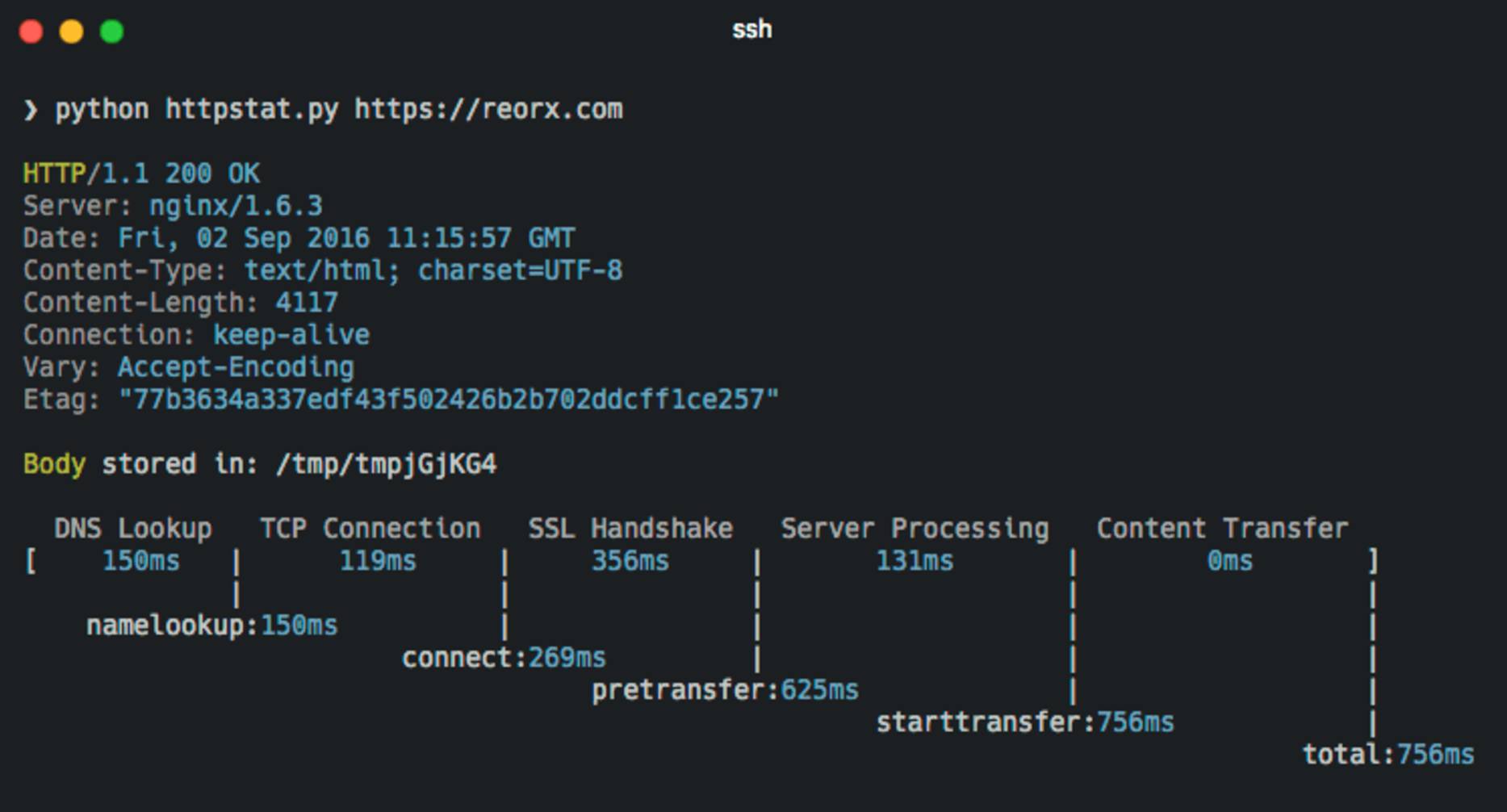

在实际开发中,开发人员常会遇到几个典型挑战。首先是跨域问题,当认证中心和服务提供方部署在不同域名下时,浏览器的同源策略会阻止凭证传递。解决方案包括配置CORS规则或使用代理服务器。其次是会话管理,特别是在集群环境下,需要确保会话数据在所有节点间同步。最后是安全性考量,必须防范CSRF、XSS等常见Web攻击。

企业级SSO架构设计案例分析

以一个大型电商平台为例,其SSO系统需要支持千万级用户的并发认证。架构师采用了基于CAS(Central Authentication Service)的解决方案,配合Redis集群实现会话共享。前端使用JWT存储用户身份信息,避免了服务端的会话存储压力。在CAS和OAuth2在单点登录中的比较后,团队选择了CAS主要考虑到其对传统企业协议的支持更完善。系统还实现了分级授权机制,不同级别的员工访问权限被严格区分。

立即动手:开始构建你的Java单点登录系统

通过本文的讲解,相信您已经掌握了如何用Java实现SSO功能的关键要点。建议从简单的Spring Security配置开始,逐步扩展到完整的SSO解决方案。对于生产环境,务必考虑高可用性和灾备方案,同时定期进行安全审计。随着技术的演进,持续关注新兴的认证协议和标准,如WebAuthn等,将帮助您的认证系统保持技术领先。